Cách diệt virus reqg và giải mã các tệp .reqg – Reqg ransomware là phần mềm độc hại mã hóa các tệp trên máy tính của nạn nhân và yêu cầu trả tiền chuộc để khôi phục quyền truy cập vào nội dung của các tệp này. Reqg nhắm mục tiêu người dùng chạy Microsoft Windows. Thông thường, bọn tội phạm sử dụng nhiều thủ thuật khác nhau, chẳng hạn như ngụy trang phần mềm độc hại dưới dạng phần mềm miễn phí, crack, kích hoạt và tạo khóa để nạn nhân tải xuống và chạy vi-rút Reqg trên máy tính của họ

Nội dung chính:

Virus Reqg là gì?

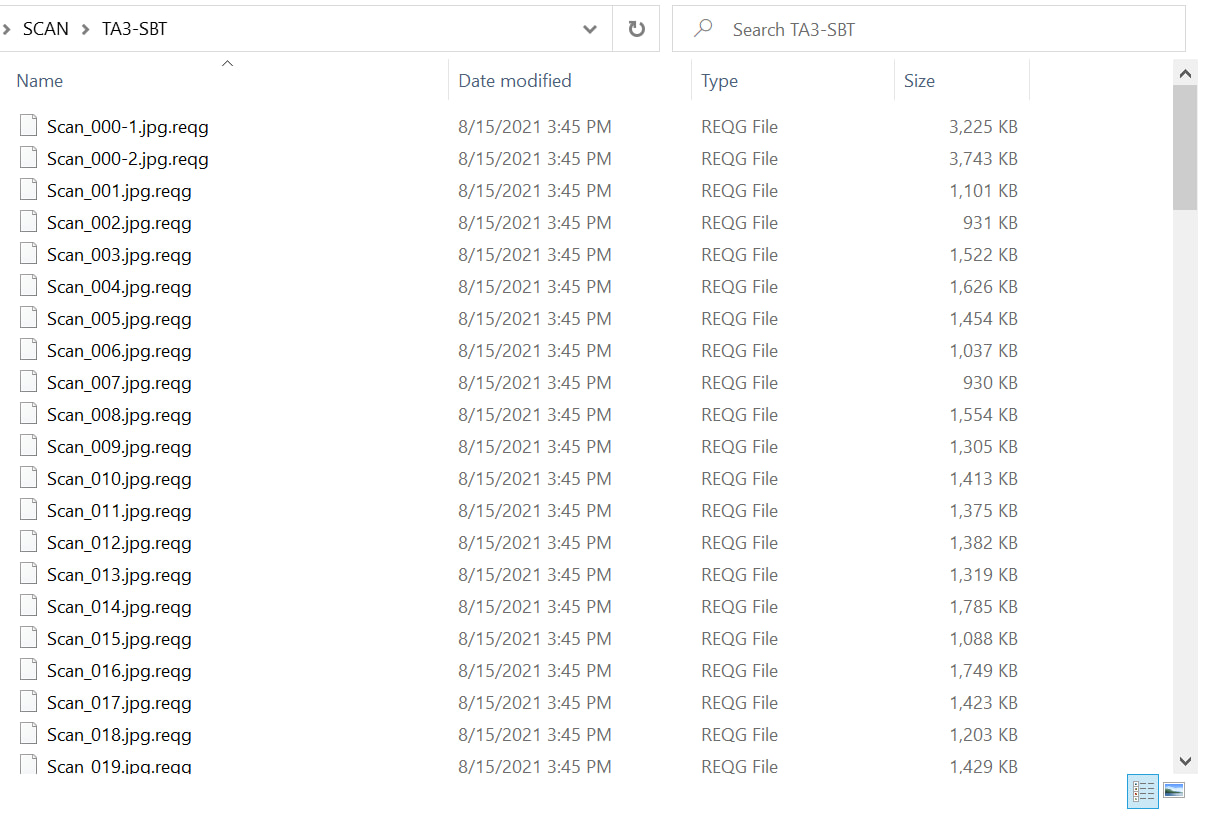

Virus reqg là một phần mềm tống tiền mới, nó tấn công máy tính của nạn nhân bằng cách mã hóa các tệp và đòi tiền chuộc để giải mã chúng. Cuộc tấn công ransomware Reqg có thể dẫn đến mất dữ liệu và thiệt hại tài chính. Reqg mã hóa các tệp, đổi tên chúng bằng cách thêm phần mở rộng .reqg và tạo tệp có tên “_readme.txt” chứa thông báo đòi tiền chuộc. Ví dụ: tệp có tên “document.docx” sẽ được đổi tên thành “document.docx.reqg”, tệp “image.jpg” thành “image.jpg.reqg”, “chemical.pdf” thành “bill.pdf.reqg”, vân vân….

Khi thực thi, Reqg tạo một thư mục trong thư mục hệ thống Windows, nơi nó đặt một bản sao của chính nó và thay đổi một số cài đặt Windows để nó được chạy mỗi khi máy tính được khởi động lại hoặc bật (Khởi động cùng Windows). Virus thu thập thông tin về máy tính của nạn nhân và sau đó cố gắng thiết lập kết nối với máy chủ lệnh (C&C) của nó.

Nếu kết nối đã được thiết lập, thì nó sẽ gửi thông tin về máy tính bị nhiễm đến máy chủ và để phản hồi lại, nó sẽ nhận được khóa mã hóa (gọi là ‘khóa trực tuyến’) và các lệnh bổ sung và phần mềm độc hại phải được thực thi trên máy tính của nạn nhân. Nếu vi-rút không thể thiết lập kết nối với máy chủ lệnh của nó, thì nó sẽ sử dụng một khóa cố định (gọi là ‘khóa ngoại tuyến‘).

Ransomware Reqg mã hóa các tệp bằng thuật toán mã hóa mạnh và một khóa (‘khóa ngoại tuyến’ hoặc ‘khóa trực tuyến’, như được mô tả ở trên). Virus cố gắng mã hóa càng nhiều tệp càng tốt. Nó chỉ mã hóa 154kb nội dung đầu tiên của mỗi tệp và do đó tăng tốc đáng kể quá trình mã hóa. Reqg có khả năng mã hóa các tập tin trên tất cả các ổ đĩa kết nối với máy tính: ổ cứng gắn trong, ổ USB flash, bộ lưu trữ mạng, v.v. Nó bỏ qua mà không cần mã hóa: các tệp nằm trong thư mục hệ thống Windows, tệp có phần mở rộng .ini, .bat, .dll, .lnk, .sys và tệp có tên ‘_readme.txt’. Các tệp còn lại nằm trên máy tính của nạn nhân có thể được mã hóa. Ví dụ: các loại tệp sau đây có thể là mục tiêu của cuộc tấn công ransomware:

.zw, .xmmap, .rofl, .hkx, .lbf, .ysp, .p7c, .arch00, .dmp, .t12, .0, .csv, .vfs0, .ws, .xxx, .xyp, .kdb , .xll, .xmind, .bar, .xld, .xml, .xlsx, .arw, .qdf, .3ds, .ybk, .odc, .xy3, .sid, .ppt, .kdc, .iwi ,. rtf, .w3x, .wsd, .syncdb, .xx, .odt, .mdf, .xls, .d3dbsp, .dba, .bc7, .pem, .y, .wsc, .das, .ptx, .sql, .rw2, .dxg, .bik, .pak, .wma, .ncf, .accdb, .odb, .upk, .hvpl, .pptx, .txt, .itm, .sb, .wp5, .py, .svg , .wbk, .x, .crw, .xbplate, .webdoc, .m3u, .t13, .ztmp, .dazip, .jpeg, .mov, .xlsx, .qic, .vpp_pc, .yml, .css ,. vdf, .xbdoc, .mddata, .wpw, .hplg, .zdb, .wri, .itl, .2bp, .dcr, .mdbackup, .xlgc, .sie, .ai, .xlk, .raf, .wps, .m4a, .zip, .mcmeta, .wp, .lrf, .mp4, .3dm, .r3d, .mrwref, .wdp, .cas, .desc, .pptm, .rim, .wire, .re4, .sum ,.vcf, .xwp, .rgss3a, .bkf, .raw, .slm, .xyw, .orf, .lvl, .cdr, .m2, .p12, .webp, .jpg, .epk, .sidn, .menu , .wotreplay, .xls, .wpd, .wpd, .pkpass, .fsh, .bc6, .snx, .rar, .hkdb, .xlsb, .xar, .gdb, .7z, .vpk, .bsa ,. mef, .esm, .z3d, .zif, .nrw, .wp7, .yal, .1st, .p7b, .ff, .big, .fpk, .wmv, .xlsm, .tax, .x3f, .wpl, .gho, .wmd, .pdd, .wma, .db0, .xpm, .tor, .zi, .wp4, .bay, .wbmp, .sav, .sr2, .sis, .pdf, .cer, .rb , .wm, .vtf, .ods, .wbc, .icxs, .wpg, wallet, .pst, .wsh, .psk, .pef, .wbd, .sidd, .indd, .mdb, .der, .erf , .fos, .flv, .dbf, .cr2, .docx, .wb2, .3fr, .wot, .rwl, .x3d, .wps, .wpt, .wpe, .srf, .wpa, .layout ,. cfr, .pfx, .litemod, .blob, .ltx, .apk, .xdl, .docm, .wgz, .wn, .wdb, .dwg, .ntl, .itdb, .iwd, .psd, .bkp, .mlx ,.odp, .png, .wmv, .crt, .wcf, .wbz

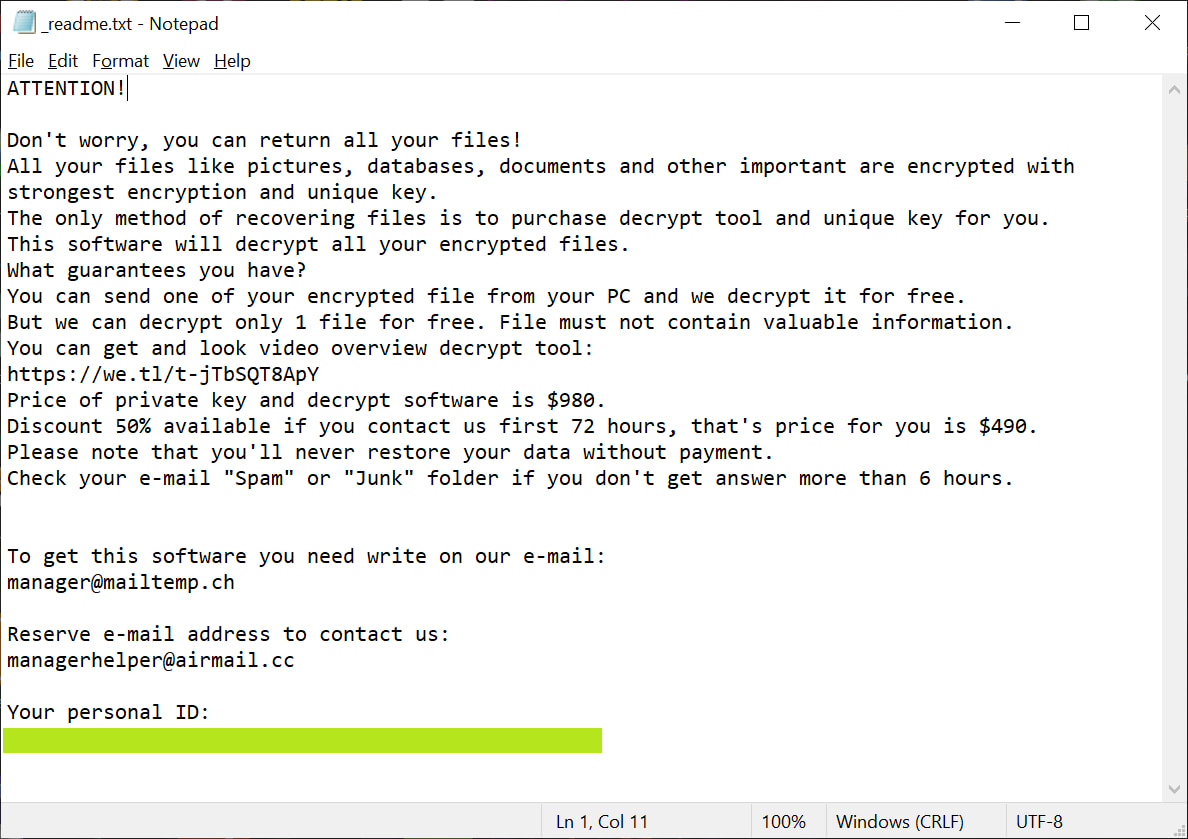

Reqg ransomware mã hóa từng tệp. Mỗi tệp đã được mã hóa sẽ được đổi tên, phần mở rộng .reqg sẽ được thêm vào cuối tên của nó. Do đó, nó đánh dấu tất cả các tệp được mã hóa. Trong mỗi thư mục có ít nhất một tệp được mã hóa, vi-rút sẽ đặt một tệp có tên ‘_readme.txt’. Tệp có chứa một tin nhắn từ các tác giả Reqg. Dưới đây là một ví dụ về nội dung của tệp này.

Thông tin chi tiết về Virus Reqg

| Tên | Reqg ransomware (Virus tệp Reqg) |

| Thể loại | Virus tiền điện tử, Phần mềm độc hại tiền điện tử, Filecoder, Ransomware, Trình khóa tệp |

| Phần mở rộng tệp | .reqg |

| Lưu ý tiền chuộc | _readme.txt |

| Liên hệ | manager@mailtemp.ch, managerhelper@airmail.cc |

| Số tiền chuộc | $ 980 / $ 490 bằng Bitcoin |

| Tên phát hiện | FileRepMalware, W32.AIDetect.malware1, W32 / Kryptik.EUY.gen! Eldorado, UDS: DangerousObject.Multi.Generic, Trojan.Malware.300983.susgen, Trojan.Win32.Save.a, BehavesLike.Win32.VirRansom.bc, Trojan.Encoder, MachineLearning / Anomalous. 100% |

| Triệu chứng | Ảnh, tài liệu và nhạc được mã hóa. Tất cả tài liệu, ảnh và nhạc của bạn đều có phần mở rộng tệp khác được thêm vào tên tệp. Các tệp có tên như ‘_readme.txt’, ‘READ-ME’, ‘_open me’, _DECRYPT YOUR FILES ‘hoặc’ _Your files đã được mã hóa ‘trong mọi thư mục có tệp được mã hóa. Màn hình của bạn bị khóa với thông báo về Cách thanh toán để mở khóa hệ thống của bạn. |

| Phương thức phân phối | Tệp đính kèm email độc hại, phầm mềm crack,…. Phát tán, lây nhiễm khi người dùng vô tình truy cập một trang web bị nhiễm và sau đó phần mềm độc hại được cài đặt mà người dùng không biết. Các file media, file crack, bẻ khoá phần mềm hay các tệp tin, đường link trang web hoặc lây nhiễm quaUSB chứa phần mềm độc hại. |

Tất cả các tệp có phần mở rộng ‘.reqg’ đều được mã hóa và do đó không thể đọc và sử dụng. Cách duy nhất để giải mã chúng là sử dụng khóa và bộ giải mã. Vi rút Reqg thuộc họ STOP ransomware, có nghĩa là bạn có thể sử dụng trình giải mã miễn phí do Emsisoft tạo ra để giải mã các tệp được mã hóa. Ngay cả khi trình giải mã không giúp được gì, vẫn có một số cách thay thế có thể giúp khôi phục nội dung của các tệp được mã hóa.

Cách diệt virus reqg và giải mãi tập tin .reqg

Trước khi bắt đầu giải mã hoặc khôi phục các tệp .reqg, bạn cần xóa các file gốc của Virus Reqg trên máy. Việc này phải được thực hiện vì nếu không, ransomware có thể mã hóa lại các tệp đã khôi phục. Bạn hoàn toàn có thể tự làm điều này vì nó không khó thực hiện. Một tùy chọn khác là thực hiện quét toàn bộ hệ thống bằng cách sử dụng các công cụ loại bỏ phần mềm độc hại miễn phí có khả năng phát hiện và loại bỏ sự lây nhiễm ransomware.

Để diệt virus reqg, hãy làm theo các bước dưới đây:

Diệt vi rút reqg

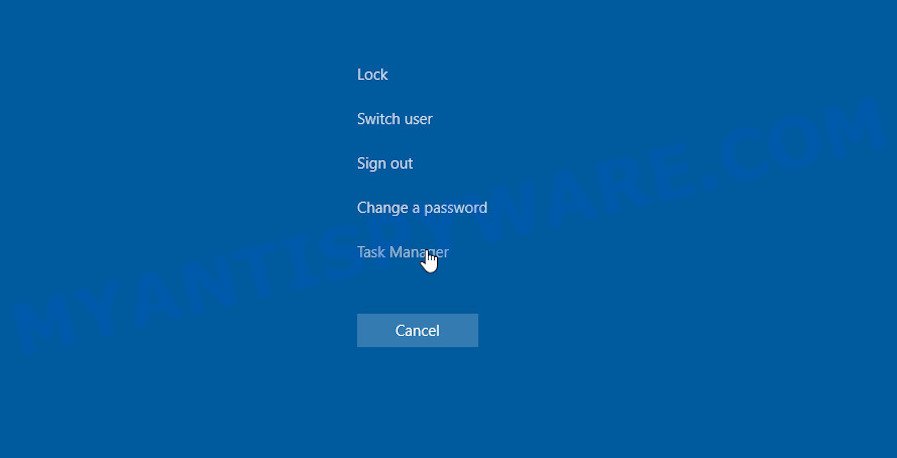

Nhấn tổ hợp phím CTRL + ALT + DEL.

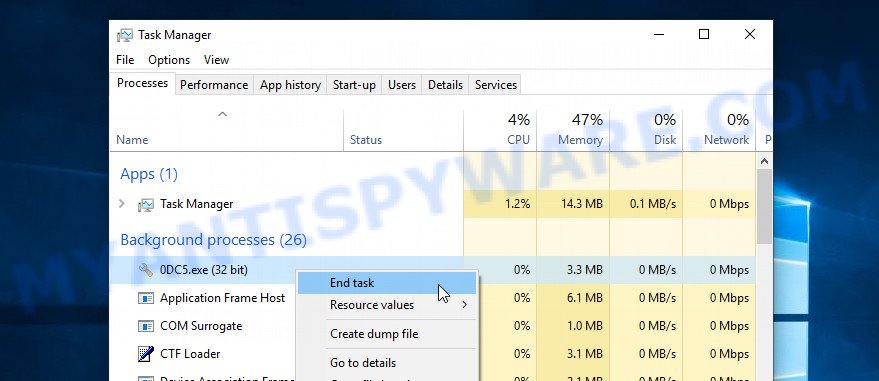

Click chuột chọn Task Manager sau đó chọn “Processes”, tìm thứ gì đó đáng ngờ là ransomware Reqg, sau đó nhấp chuột phải vào nó và chọn tùy chọn “End Task” hoặc “End Process”.

Thông thường, phần mềm tống tiền này có tên tiến trình ở định dạng sau: 4-ký tự.tmp.exe hoặc 4-ký tự.exe. Ví dụ: 7533.tmp.exe, A4b1.exe, CD15.tmp.exe, 19b2.exe. Tên tiến trình cũng có thể chứa “(32 bit)”. Nếu bạn không tìm thấy một quy trình có tên tương tự trong danh sách các quy trình, thì rất có thể phần mềm tống tiền Reqg đã hoạt động xong. Nhưng hãy nhớ rằng, nếu bạn không xóa các mục tự khởi động ransomware, như được minh họa bên dưới và không xóa tệp của nó, thì sau một thời gian, nó có thể bắt đầu lại và nếu tìm thấy các tệp không được mã hóa, hãy mã hóa chúng ngay lập tức.

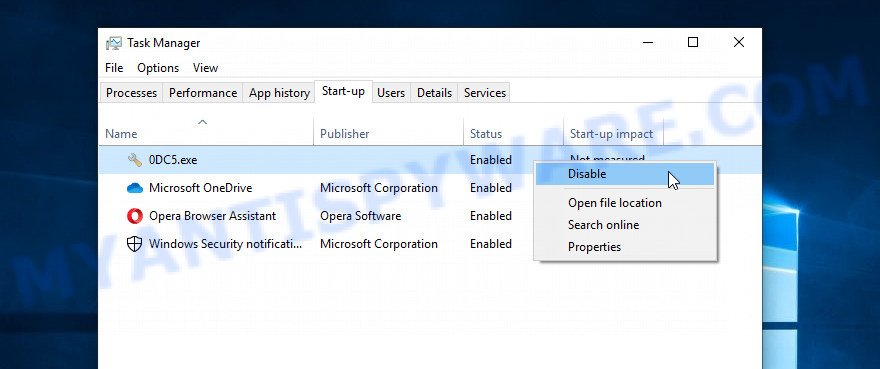

Tắt trình khởi động Reqg cùng Windows

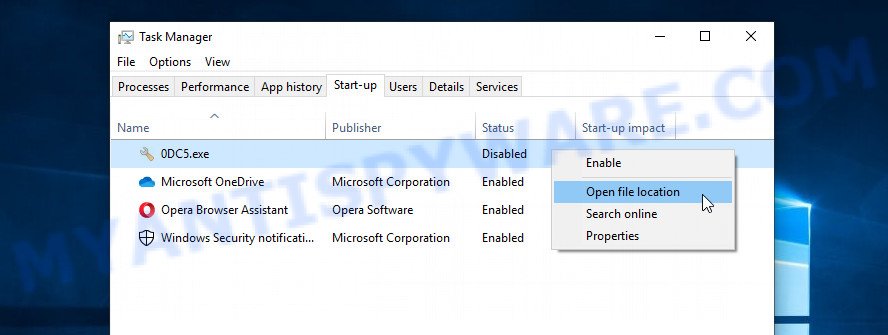

Chọn tab “Start-Up”, tìm thứ gì đó tương tự như tab được hiển thị trong ví dụ bên dưới, nhấp chuột phải vào tab đó và chọn Disable

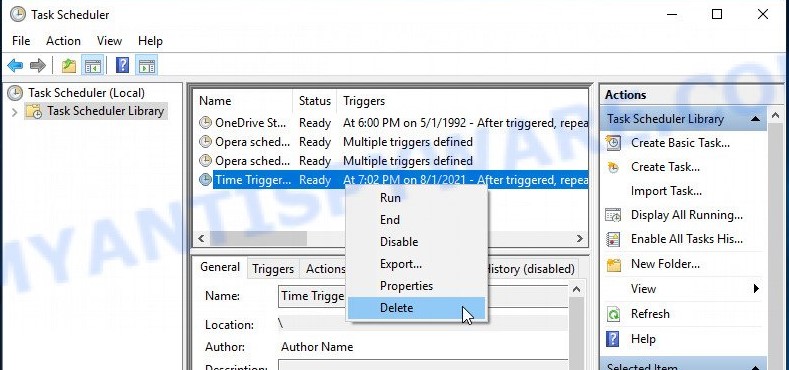

Xóa tác vụ Reqg

Gõ “Task Scheduler” vào thanh tìm kiếm. Nhấp vào ứng dụng Trình lập lịch tác vụ trong kết quả tìm kiếm. Nhấp vào “Task Scheduler Library” trong bảng điều khiển bên trái. Trên bảng bên phải, nhấp chuột phải vào “Time Trigger Task” và chọn Delete

Diệt virus Reqg

Chạy Task Manager và chọn tab Start-Up. Nhấp chuột phải vào mục Start-Up Reqgransomware và chọn Open File Location như hình dưới đây.

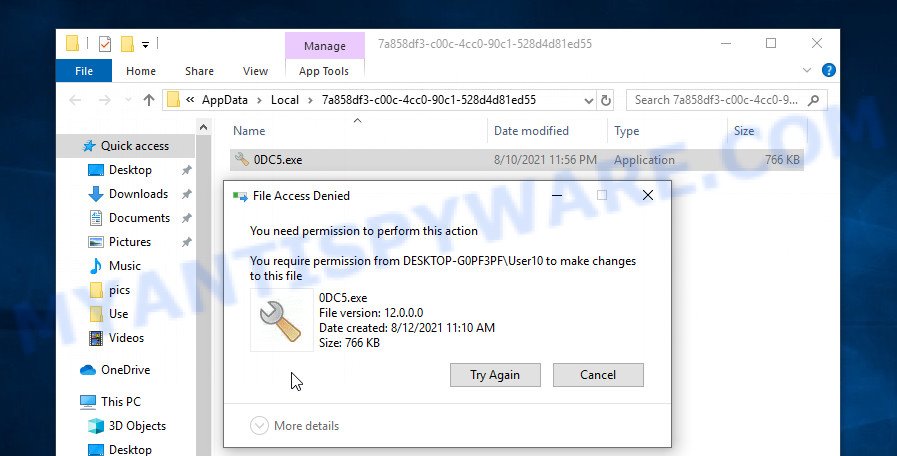

Một thư mục chứa một tập tin sẽ mở ra trước mặt bạn, tập tin này chính là virus Reqg. Nhưng bạn không thể loại bỏ nó, vì tệp này được bảo vệ khỏi tác vụ đó.

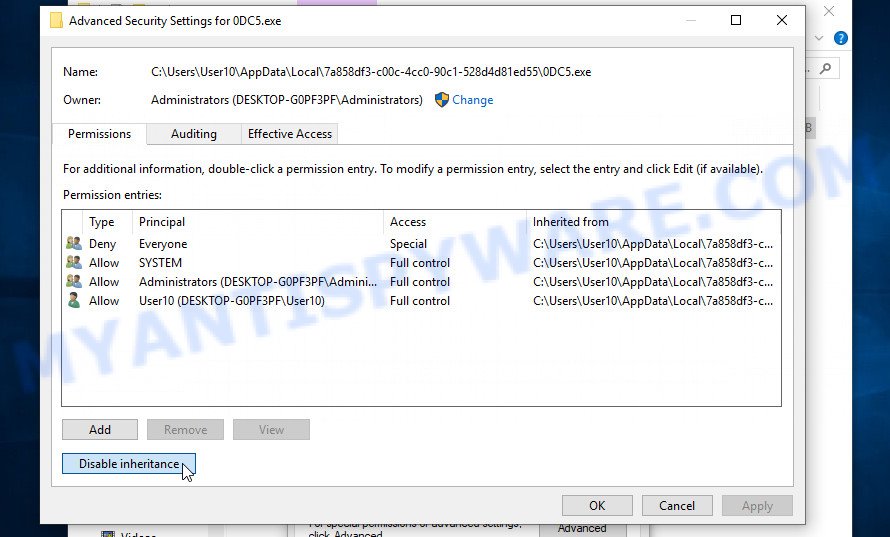

Để xóa tệp này, bạn cần thực hiện như sau. Nhấp chuột phải vào tệp, chọn Properties. Trong cửa sổ mở ra, chọn tab Security. Tiếp theo, nhấp vào nút Advanced bên dưới. Một cửa sổ sẽ mở ra như trong ví dụ sau.

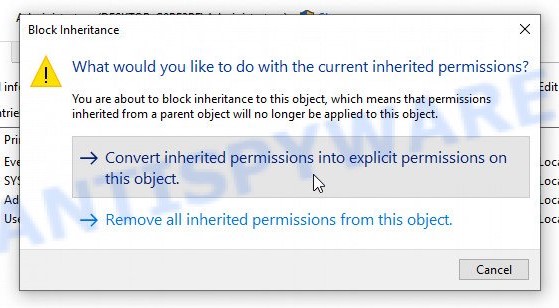

Nhấp vào Disable. Trong hộp thoại Disable mở ra, hãy chọn mục đầu tiênnhư được hiển thị bên dưới.

Trong danh sách mục nhập Permission, hãy chọn “Deny Everyone”, nhấp vào nút Remove và sau đó nhấp vào OK. Đóng cửa sổ thuộc tính tệp. Bây giờ bạn có thể loại bỏ vi rút Reqg. Nhấp chuột phải vào tệp và chọn Delete.

Quét máy tính để tìm phần mềm độc hại

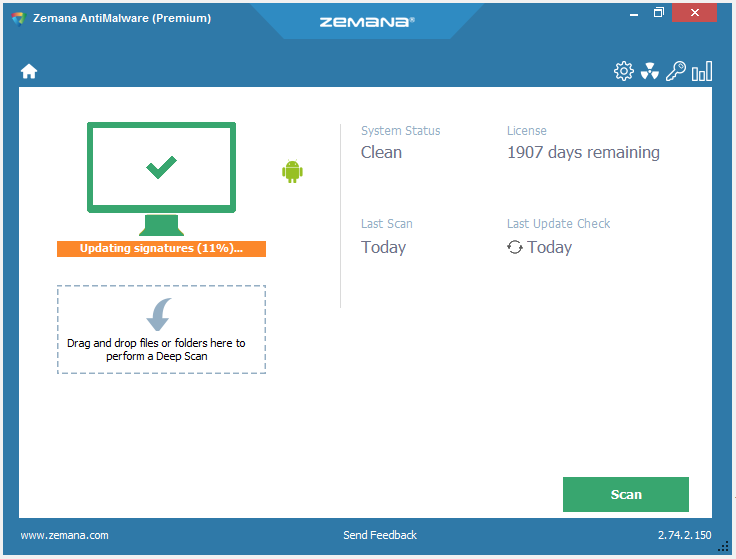

Zemana Anti-Malware (ZAM) là một trình quét phần mềm độc hại rất hữu ích để phát hiện và loại bỏ vi rút Reqg. Tải về, cài đặt và sử dụng Zemana Anti-Malware để quét máy tính cá nhân của bạn và loại bỏ miễn phí phần mềm tống tiền, phần mềm gián điệp, trojan, phần mềm độc hại, phần mềm quảng cáo, sâu và các mối đe dọa bảo mật khác.

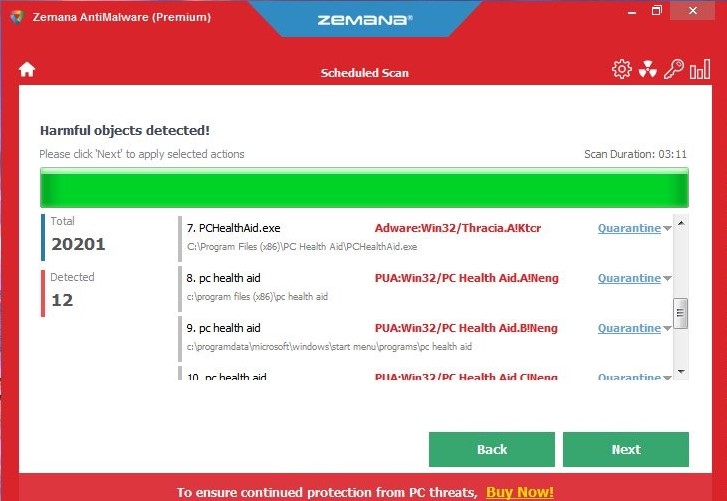

Sau khi Zemana Anti Malware hoàn tất quá trình quét, bạn sẽ được hiển thị danh sách tất cả các mối đe dọa bảo mật được tìm thấy trên PC của mình. Khi bạn đã sẵn sàng, hãy nhấp vào nút “Next”.

Zemana sẽ xóa các thư mục, tệp và khóa đăng ký liên quan đến Reqg. Khi tác vụ hoàn tất, bạn có thể được nhắc khởi động lại máy tính của mình để thay đổi có hiệu lực.

Để chắc chắn 100% rằng máy tính không còn virus Reqg, chúng tôi khuyên bạn nên sử dụng công cụ diệt virus Kaspersky (KVRT). Nó miễn phí và dễ sử dụng. Nó có thể phát hiện và loại bỏ phần mềm tống tiền, phần mềm gián điệp, các chương trình không mong muốn tiềm ẩn, sâu, trojan, phần mềm quảng cáo và phần mềm độc hại khác. KVRT đủ mạnh để tìm và xóa các tệp và mục đăng ký độc hại bị ẩn trên máy tính.

Cách giải mã tệp .reqg

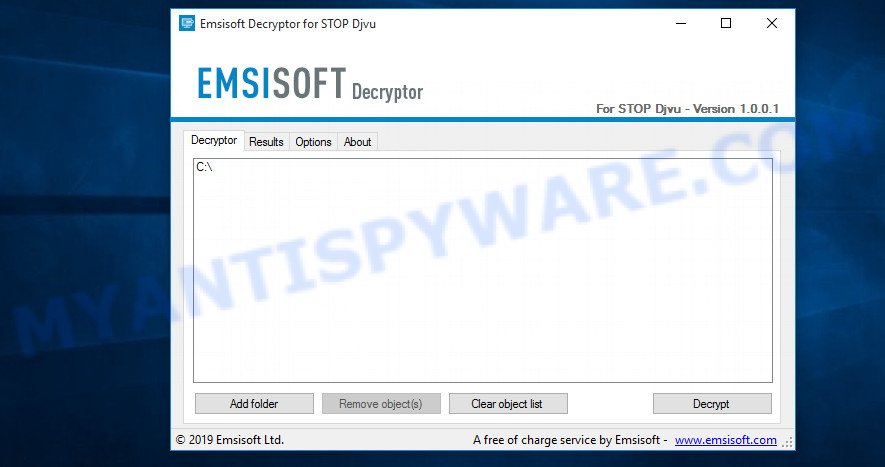

Như đã nói ở trên, các tệp có phần mở rộng .reqg là các tệp đã được mã hóa bởi vi rút Reqg ransomware. Nội dung của chúng sẽ vẫn bị khóa cho đến khi được giải mã bằng bộ giải mã và chìa khóa. Chúng tôi sẽ hướng dẫn về cách tải xuống và sử dụng Công cụ giải mã tệp Reqg.

Để giải mã tệp .reqg, hãy sử dụng Công cụ giải mã tệp Reqg

- Tải xuống Reqg File Decrypt Tool: tại đây

- Chạy decrypt_STOPDjvu.exe và cài đặt.

- Trên tab ‘Decryptor’, sử dụng nút ‘Add a folder’, chọn thư mục chứa tập tin bị mã hoá.

- Nhấp vào nút ‘Decrypt’.

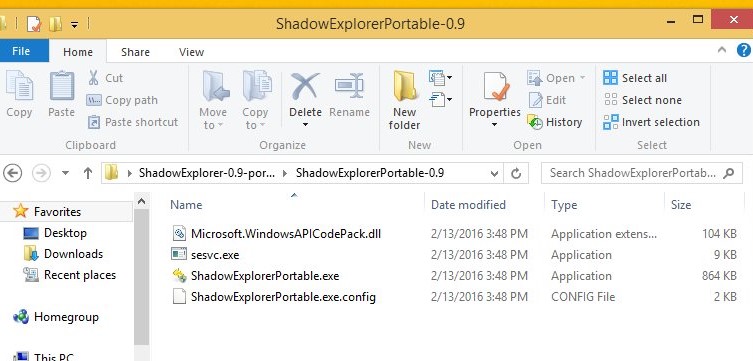

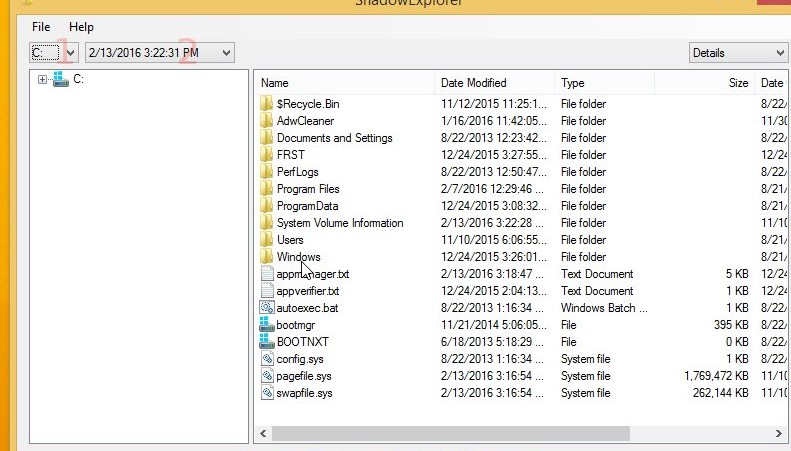

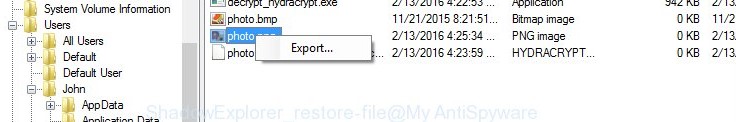

Khôi phục tệp .reqg bằng ShadowExplorer

Microsoft Windows có một tính năng gọi là ‘Shadow Volume Copies’ có thể giúp bạn khôi phục các tệp .reqg bị mã hóa bởi ransomware. Bạn có thể tải về và sử dụng nó để khôi phục tập tin về thời điểm trước khi bị nhiệm Virus để phục hồi tệp tin mình cần.

Tải ShadowExplorer: tại đây

Hi vọng một trong những cách trên có thể giúp bạn cứu đc dữ liệu, tài liệu của mình.